Nei moderni ambienti militari, la sicurezza delle informazioni non riguarda più solo i dati digitali. Anche le emissioni elettromagnetiche incontrollate possono essere utilizzate per intercettare informazioni sensibili. È questa la sfida affrontata dallo standard Tempest, che fornisce un quadro di riferimento per la protezione delle apparecchiature elettroniche da tali fughe.

Mentre i processori, gli schermi e i sistemi di comunicazione sono attentamente monitorati, la connettività viene talvolta sottovalutata. Tuttavia, essa svolge un ruolo fondamentale nel soddisfare i requisiti Tempest e nel preservare l'integrità delle comunicazioni.

In questo contesto, la sicurezza informatica rappresenta un'ulteriore sfida. Le minacce ibride che combinano attacchi digitali e intercettazioni fisiche attraverso segnali o interfacce sono in aumento. I connettori stanno quindi diventando un anello essenziale della catena, sia per limitare le emissioni che per prevenire le intrusioni fisiche e logiche nei sistemi militari.

Che cos'è la conformità Tempest?

Il termine Tempest si riferisce a una serie di norme (tra cui le NATO SDIP-27 e SDIP-28) volte a prevenire l'emissione e lo sfruttamento di informazioni sensibili attraverso segnali elettromagnetici o acustici emessi involontariamente da apparecchiature elettroniche.

I sistemi certificati devono essere progettati per ridurre al minimo queste emissioni ed evitare vulnerabilità fisiche. I connettori, che collegano le apparecchiature limitando le radiazioni parassite, svolgono un ruolo strategico in questo senso.

Connettori e cybersecurity: un binomio imprescindibile

Al di là dei requisiti Tempest, le interfacce fisiche e i connettori sono potenziali punti di ingresso per gli attacchi ciberfisici:

- Acquisizione dei dati tramite intercettazione fisica delle linee di trasmissione (anche schermate)

- Iniezione di segnali o malware tramite dispositivi collegati (USB, Ethernet, seriali)

- Accesso non autorizzato sfruttando debolezze fisiche o difetti di chiusura.

I connettori devono quindi non solo soddisfare i requisiti EMC e Tempest, ma anche incorporare dispositivi progettati per rafforzare la cybersicurezza fisica dei sistemi:

- Connettori o spine sicure e bloccabili per evitare connessioni non autorizzate.

- Sistemi di controllo dell'accesso fisico ai porti

- Monitoraggio dell'interfaccia e rilevamento di attività anomale (in particolare sulle reti Ethernet tattiche)

- Progettazione di un'architettura di rete segmentata per limitare la propagazione in caso di intrusione.

Perché la connettività è fondamentale?

I connettori e i cavi sono potenziali vettori di perdite elettromagnetiche e vulnerabilità fisiche. I connettori mal adattati possono :

- Agiscono come antenne e amplificano i segnali di interferenza.

- Creare anelli di terra che favoriscono le radiazioni.

- Consentire l'accesso fisico non protetto ai segnali trasmessi o alle interfacce di rete.

Al contrario, connettori conformi e ben integrati aiutano a :

- Limitare le emissioni spurie attraverso sistemi di schermatura ottimizzati

- Mantenere la continuità della schermatura elettromagnetica in tutto il sistema.

- Garantire la compatibilità elettromagnetica (EMC) e la conformità agli standard Tempest.

- Rafforzare la cybersicurezza fisica e logica delle architetture connesse.

Soluzioni offerte da Amphenol Socapex

In qualità di specialista in connettori per ambienti difficili e applicazioni militari, Amphenol Socapex offre una gamma di connettori e accessori specificamente progettati per l'integrazione in sistemi Tempest e sicuri:

- Connettori Ethernet militari conformi ai requisiti EMC

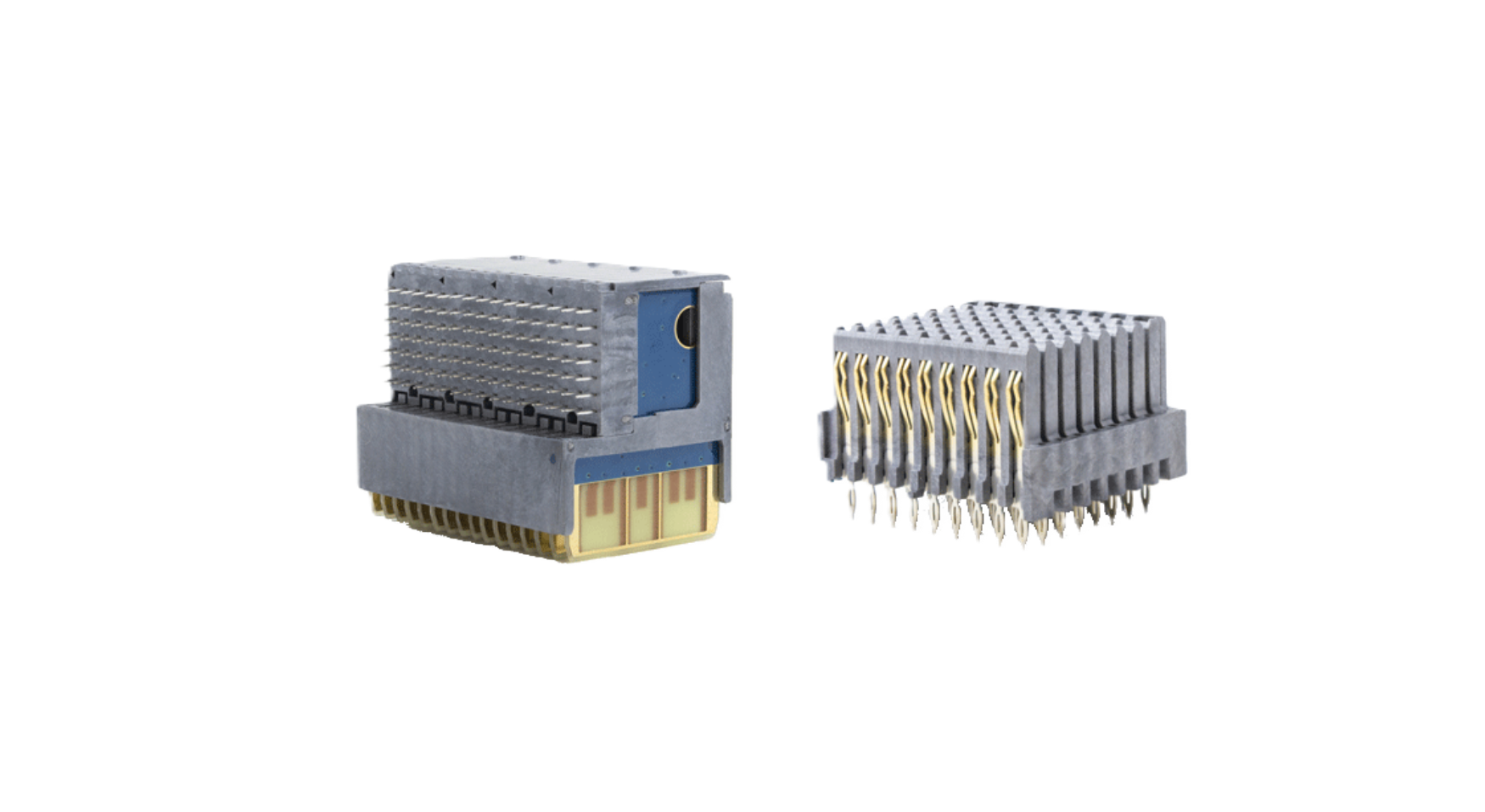

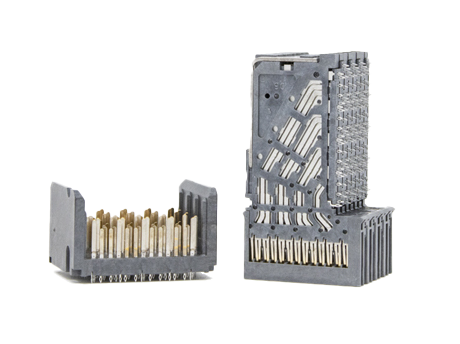

- Il µcom 10Gb+ connettore miniaturizzato

- Il µcom 10 Gb+ TV connettore

- Accessori di bloccaggio per garantire una protezione ottimale contro le connessioni non autorizzate

- CapLock e PlugLock anelli di bloccaggio per connettori 38999, RJFTV e USBFTV e tappi di protezione

- Connettori circolari schermati con continuità di schermatura garantita

- Il connettore 38999 con raccordo F472 integrato, che protegge sia dalle emissioni elettromagnetiche che dalle intrusioni fisiche

- I connettori in fibra ottica offrono un vantaggio cruciale sia per la conformità a Tempest che per la sicurezza informatica militare. A differenza dei tradizionali cavi in rame, i cavi in fibra ottica non irradiano segnali elettromagnetici, eliminando di fatto il rischio di emissioni involontarie che possono essere intercettate dagli avversari. Ciò rende la fibra ottica una scelta preferenziale per le comunicazioni sicure nei sistemi di difesa, rispondendo direttamente a una delle preoccupazioni principali di Tempest: la mitigazione della dispersione del segnale. Oltre all'isolamento elettromagnetico superiore, i collegamenti in fibra ottica sono fisicamente difficili da intercettare senza essere rilevati, offrendo una solida protezione contro le intercettazioni e le linee di comunicazione.

I nostri prodotti sono già integrati in applicazioni militari critiche: sistemi di comunicazione sicuri, rifugi di comando, centri di dati tattici e reti robuste, dove Tempest e la sicurezza informatica fisica sono inseparabili.

Conclusione

La conformità alla tempesta è una questione strategica per la sicurezza delle forze armate e delle istituzioni governative. I connettori svolgono un ruolo spesso sottovalutato ma essenziale.

Di fronte all'aumento delle minacce ibride, sta diventando essenziale integrare le misure di cybersecurity fisica e logica fin dalla fase di progettazione delle architetture. I connettori e le interfacce stanno diventando punti di controllo fondamentali per impedire l'accesso non autorizzato e l'intercettazione delle informazioni.

Scegliendo soluzioni che limitano le emissioni, proteggono l'accesso e garantiscono l'integrità del sistema, gli integratori possono rafforzare efficacemente la protezione delle apparecchiature e delle infrastrutture di difesa.

👉 Contattate i nostri esperti per scoprire le nostre soluzioni di connettività su misura per le architetture Tempest e di cybersecurity.

Il nostro articolo correlato

Articoli correlati