En los entornos militares modernos, la seguridad de la información ya no se limita a los datos digitales. Las emisiones electromagnéticas incontroladas también pueden utilizarse para interceptar información sensible. Este es el reto que aborda la norma Tempest, que ofrece un marco para proteger los equipos electrónicos contra tales filtraciones.

Mientras que los procesadores, las pantallas y los sistemas de comunicación se vigilan de cerca, a veces se subestima la conectividad. Sin embargo, desempeña un papel fundamental para cumplir los requisitos de Tempest y preservar la integridad de las comunicaciones.

En este contexto, la ciberseguridad constituye un reto adicional. Las amenazas híbridas que combinan ataques digitales e interceptación física a través de señales o interfaces van en aumento. Por ello, los conectores se están convirtiendo en un eslabón esencial de la cadena, tanto para limitar las emisiones como para impedir las intrusiones físicas y lógicas en los sistemas militares.

¿Qué es el cumplimiento de Tempest?

El término Tempest hace referencia a un conjunto de normas (incluidas las SDIP-27 y SDIP-28 de la OTAN) destinadas a impedir la emisión y explotación de información sensible a través de señales electromagnéticas o acústicas emitidas involuntariamente por equipos electrónicos.

Los sistemas certificados deben diseñarse para minimizar estas emisiones y evitar vulnerabilidades físicas. Los conectores, que enlazan los equipos limitando las radiaciones parásitas, desempeñan un papel estratégico en este sentido.

Conectores y ciberseguridad: una combinación esencial

Más allá de los requisitos de Tempest, las interfaces físicas y los conectores son posibles puntos de entrada para los ataques ciberfísicos:

- Captura de datos mediante interceptación física de las líneas de transmisión (incluso las blindadas).

- Inyección de señales o malware a través de dispositivos conectados (USB, Ethernet, serie)

- Acceso no autorizado aprovechando puntos débiles físicos o defectos de cierre

Por tanto, los conectores no sólo deben cumplir los requisitos EMC y Tempest, sino también incorporar dispositivos diseñados para reforzar la ciberseguridad física de los sistemas:

- Conectores o enchufes seguros y bloqueables para evitar conexiones no autorizadas

- Sistemas de control de acceso físico a los puertos

- Supervisión de interfaces y detección de actividades anómalas (especialmente en redes Ethernet tácticas)

- Diseño de arquitectura de red segmentada para limitar la propagación en caso de intrusión.

¿Por qué es crucial la conectividad?

Los conectores y cables son vectores potenciales de fugas electromagnéticas y vulnerabilidades físicas. Los conectores mal adaptados pueden :

- Actúan como antenas y amplifican las señales de interferencia

- Crear bucles de tierra que favorezcan la radiación.

- Permitir el acceso físico no seguro a las señales transmitidas o a las interfaces de red.

Por el contrario, los conectores conformes y bien integrados ayudan a :

- Limitar las emisiones no esenciales mediante sistemas de blindaje optimizados

- Mantener la continuidad del blindaje electromagnético en todo el sistema

- Garantizar la compatibilidad electromagnética (CEM) y el cumplimiento de las normas Tempest

- Reforzar la ciberseguridad física y lógica de las arquitecturas conectadas

Soluciones ofrecidas por Amphenol Socapex

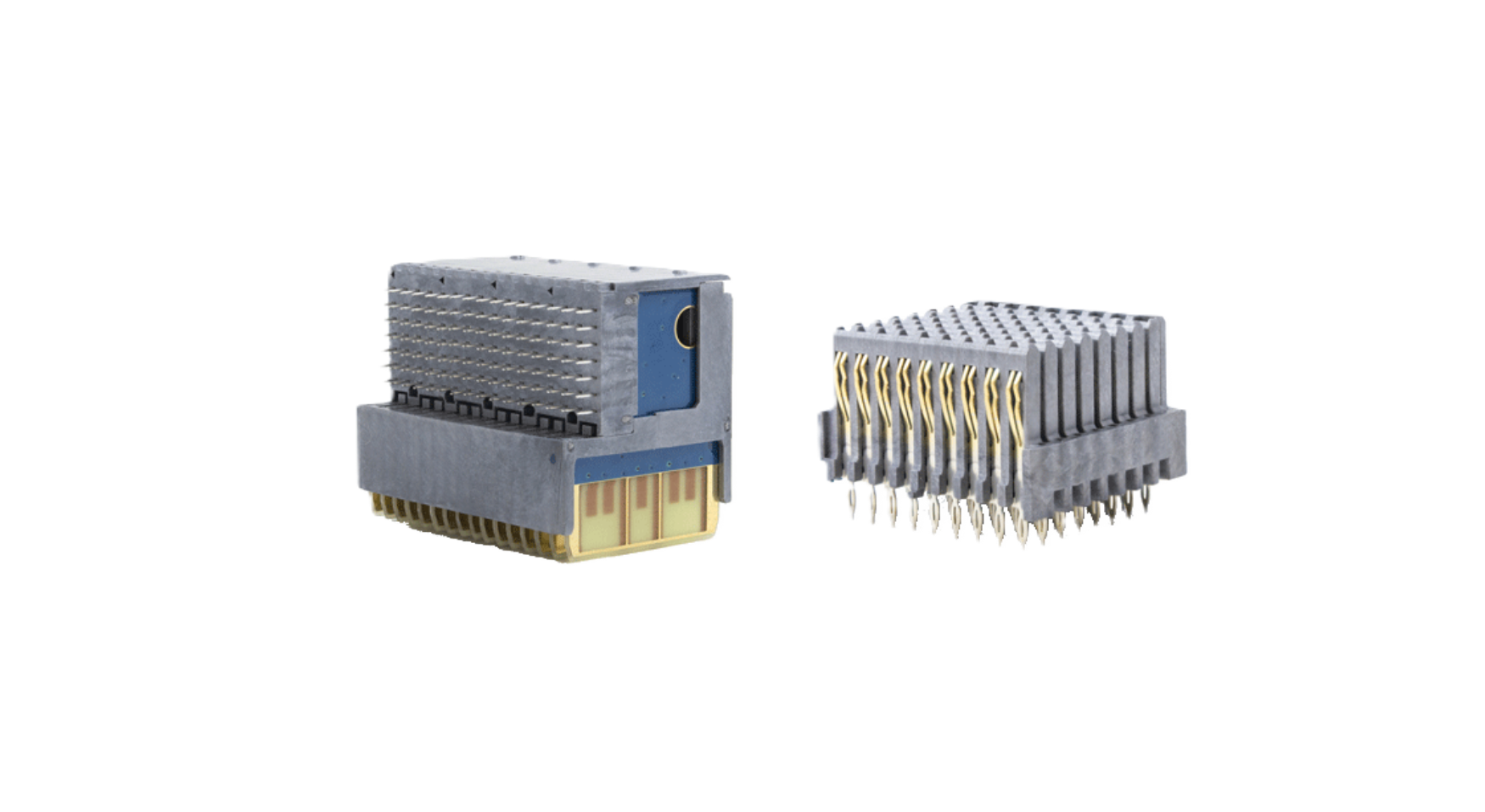

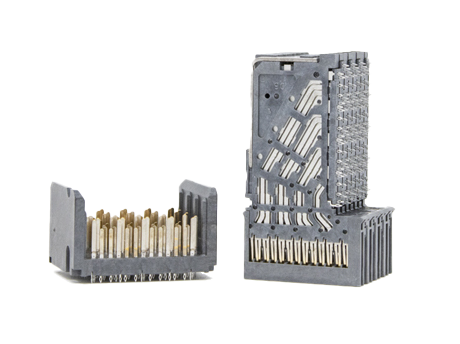

Como especialista en conectores para entornos difíciles y aplicaciones militares, Amphenol Socapex ofrece una gama de conectores y accesorios específicamente diseñados para su integración en sistemas Tempest y seguros:

- Conectores Ethernet militares que cumplen los requisitos CEM

- El sitio µcom 10Gb en miniatura

- El sitio µcom 10 Gb+ TV conector

- Accesorios de bloqueo para garantizar una protección óptima contra conexiones no autorizadas

- CapLock y PlugLock anillos de bloqueo para conectores 38999, RJFTV y USBFTV y tapones protectores

- Conectores circulares apantallados con continuidad de apantallamiento garantizada

- La dirección conector 38999 con racor F472 integrado, que protege tanto de las emisiones electromagnéticas como de la intrusión física

- Los conectores de fibra óptica ofrecen una ventaja crucial tanto para el cumplimiento de la normativa Tempest como para la ciberseguridad militar. A diferencia del cableado de cobre tradicional, los cables de fibra óptica no irradian señales electromagnéticas, lo que elimina eficazmente el riesgo de emisiones no intencionadas que puedan ser interceptadas por los adversarios. Esto hace que la fibra óptica sea la opción preferida para las comunicaciones seguras en los sistemas de defensa, abordando directamente una de las principales preocupaciones de Tempest: la mitigación de la fuga de señales. Además de un aislamiento electromagnético superior, los enlaces de fibra son físicamente difíciles de intervenir sin ser detectados, lo que proporciona una sólida protección contra las escuchas y la interceptación de líneas.

Nuestros productos ya están integrados en aplicaciones militares críticas: sistemas de comunicación seguros, refugios de mando, centros de datos tácticos y redes reforzadas, donde Tempest y la ciberseguridad física son inseparables.

Conclusión

El cumplimiento de las tempestades es una cuestión estratégica para la seguridad de las fuerzas armadas y las instituciones gubernamentales. Los conectores desempeñan un papel a menudo subestimado pero esencial en este sentido.

Ante el auge de las amenazas híbridas, se hace imprescindible integrar medidas de ciberseguridad física y lógica desde la fase de diseño de las arquitecturas. Los conectores y las interfaces se están convirtiendo en puntos de control clave para impedir el acceso no autorizado y la interceptación de la información.

Al elegir soluciones que limitan las emisiones, aseguran el acceso y garantizan la integridad del sistema, los integradores pueden reforzar eficazmente la protección de los equipos y las infraestructuras de defensa.

👉 Póngase en contacto con nuestros expertos para descubrir nuestras soluciones de conectividad adaptadas a las arquitecturas Tempest y de ciberseguridad.

Nuestro artículo relacionado

Artículos relacionados