In modernen militärischen Umgebungen geht es bei der Informationssicherheit nicht mehr nur um digitale Daten. Unkontrollierte elektromagnetische Emissionen können auch dazu verwendet werden, sensible Informationen abzufangen. Diesem Problem widmet sich der Tempest-Standard, der einen Rahmen für den Schutz elektronischer Geräte vor solchen Lecks bietet.

Während Prozessoren, Bildschirme und Kommunikationssysteme genau überwacht werden, wird die Konnektivität manchmal unterschätzt. Sie spielt jedoch eine Schlüsselrolle bei der Erfüllung der Tempest-Anforderungen und der Wahrung der Integrität der Kommunikation.

In diesem Zusammenhang stellt die Cybersicherheit eine zusätzliche Herausforderung dar. Hybride Bedrohungen, die digitale Angriffe und physisches Abfangen über Signale oder Schnittstellen kombinieren, nehmen zu. Konnektoren werden daher zu einem wichtigen Glied in der Kette, sowohl um Emissionen zu begrenzen als auch um physische und logische Eingriffe in militärische Systeme zu verhindern.

Was bedeutet Tempest Compliance?

Der Begriff Tempest bezieht sich auf eine Reihe von Standards (einschließlich NATO SDIP-27 und SDIP-28), die darauf abzielen, die Aussendung und Nutzung sensibler Informationen über elektromagnetische oder akustische Signale zu verhindern, die unbeabsichtigt von elektronischen Geräten ausgesendet werden.

Zertifizierte Systeme müssen so konzipiert sein, dass diese Emissionen minimiert und physische Schwachstellen vermieden werden. Steckverbinder, die Geräte miteinander verbinden und gleichzeitig die parasitäre Strahlung begrenzen, spielen in dieser Hinsicht eine strategische Rolle.

Konnektoren und Cybersicherheit: eine unverzichtbare Kombination

Über die Anforderungen von Tempest hinaus sind physische Schnittstellen und Konnektoren potenzielle Einfallstore für cyber-physische Angriffe:

- Datenerfassung durch physisches Abhören von Übertragungsleitungen (auch abgeschirmten)

- Einschleusen von Signalen oder Malware über angeschlossene Geräte (USB, Ethernet, seriell)

- Unerlaubter Zugriff durch Ausnutzung von physischen Schwachstellen oder Schließfehlern

Steckverbinder müssen daher nicht nur die EMV- und Tempest-Anforderungen erfüllen, sondern auch Vorrichtungen enthalten, die die physische Cybersicherheit von Systemen stärken:

- Sichere, verriegelbare Anschlüsse oder Stecker, um eine unbefugte Verbindung zu verhindern

- Physische Zugangskontrollsysteme für Häfen

- Schnittstellenüberwachung und Erkennung abnormaler Aktivitäten (insbesondere in taktischen Ethernet-Netzwerken)

- Segmentierte Netzwerkarchitektur zur Begrenzung der Ausbreitung im Falle eines Eindringens

Warum ist Konnektivität so wichtig?

Steckverbinder und Kabel sind potenzielle Vektoren für elektromagnetische Lecks und physische Schwachstellen. Schlecht angepasste Steckverbinder können :

- Sie fungieren als Antennen und verstärken Störsignale

- Erdschleifen erzeugen, die die Strahlung begünstigen

- ungesicherten physischen Zugang zu übertragenen Signalen oder Netzwerkschnittstellen zu ermöglichen

Umgekehrt helfen nachgiebige und gut integrierte Anschlüsse, :

- Begrenzung von Störaussendungen durch optimierte Abschirmungssysteme

- Aufrechterhaltung der elektromagnetischen Abschirmung im gesamten System

- Sicherstellung der elektromagnetischen Verträglichkeit (EMC) und Einhaltung der Tempest-Standards

- Stärkung der physischen und logischen Cybersicherheit von vernetzten Architekturen

Lösungen angeboten von Amphenol Socapex

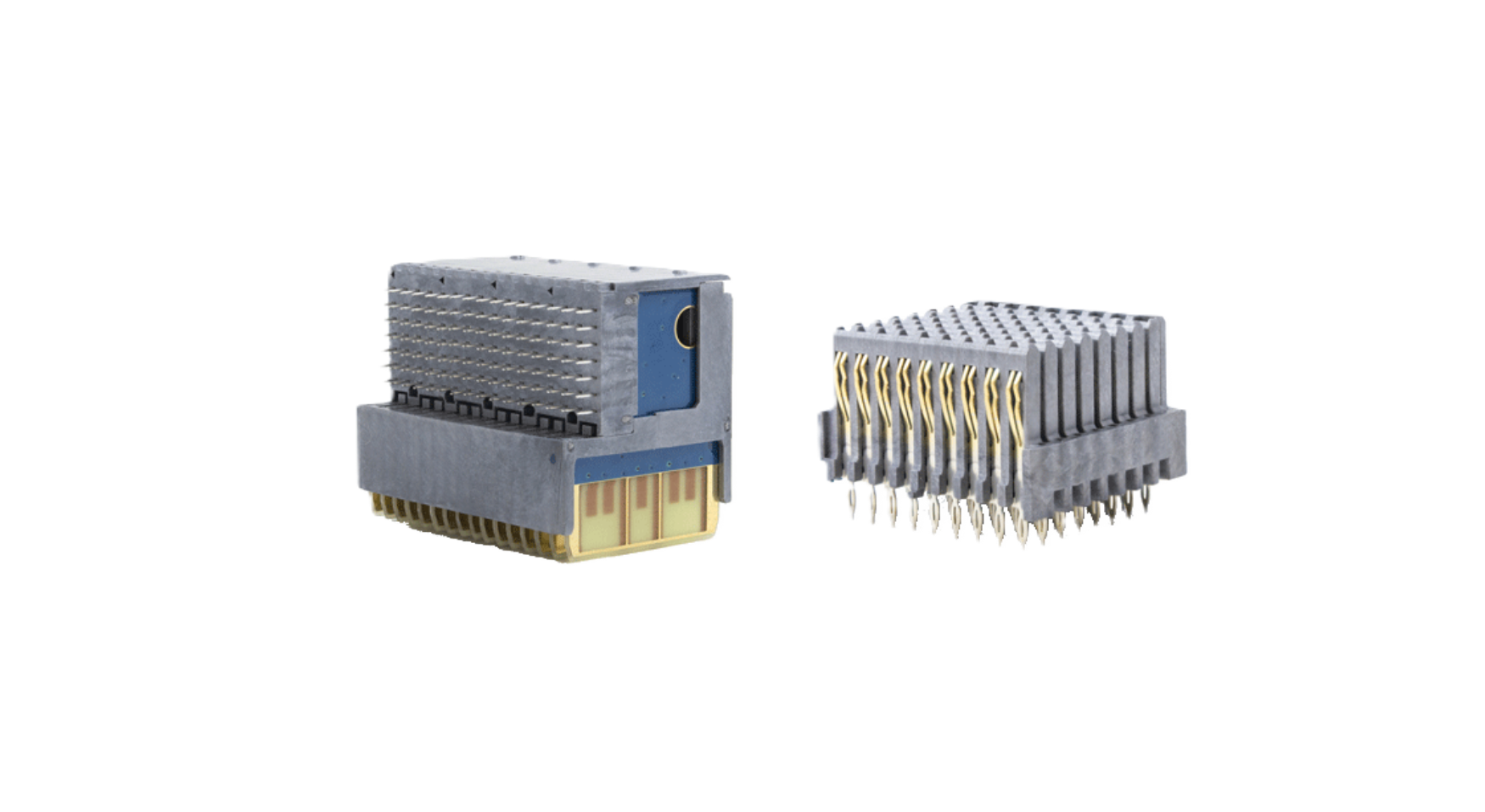

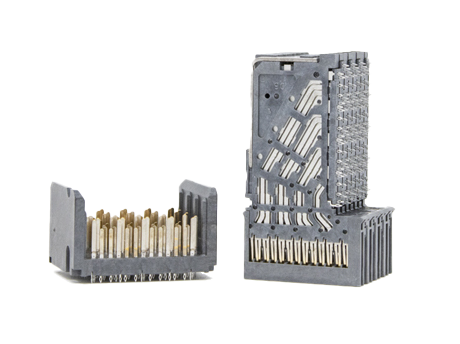

Als Spezialist für Steckverbinder für raue Umgebungen und militärische Anwendungen bietet Amphenol Socapex eine Reihe von Steckverbindern und Zubehör, die speziell für die Integration in Tempest- und Sicherheitssysteme entwickelt wurden:

- Militärische Ethernet-Steckverbinder, die den EMC-Anforderungen entsprechen

- Die µcom 10Gb+ Miniatur-Steckverbinder

- Die µcom 10 Gb+ TV Anschluss

- Verriegelbares Zubehör für einen optimalen Schutz vor unbefugten Verbindungen

- CapLock & PlugLock Verriegelungsringe für 38999-, RJFTV- und USBFTV-Stecker und Schutzkappen

- Abgeschirmte Rundsteckverbinder mit garantierter Schirmkontinuität

- Der 38999 Stecker mit integrierter F472-Verschraubung, die sowohl vor elektromagnetischen Emissionen als auch vor physischen Eingriffen schützt

- Faseroptische Steckverbinder bieten einen entscheidenden Vorteil sowohl für die Einhaltung von Tempest als auch für die militärische Cybersicherheit. Im Gegensatz zu herkömmlichen Kupferkabeln strahlen Glasfaserkabel keine elektromagnetischen Signale ab, so dass das Risiko unbeabsichtigter Emissionen, die von Gegnern abgefangen werden können, effektiv eliminiert wird. Dies macht Glasfaserkabel zu einer bevorzugten Wahl für die sichere Kommunikation in Verteidigungssystemen und geht direkt auf eines der Hauptanliegen von Tempest ein: die Eindämmung von Signalverlusten. Neben der überlegenen elektromagnetischen Isolierung sind Glasfaserverbindungen physisch schwer unentdeckt anzuzapfen und bieten einen robusten Schutz gegen Abhören und Abfangen von Leitungen.

Unsere Produkte sind bereits in kritische militärische Anwendungen integriert: sichere Kommunikationssysteme, Kommandobunker, taktische Datenzentren und robuste Netzwerke, bei denen Tempest und physische Cybersicherheit untrennbar miteinander verbunden sind.

Fazit

Die Einhaltung von Stürmen ist ein strategisches Thema für die Sicherheit von Streitkräften und staatlichen Einrichtungen. Konnektoren spielen dabei eine oft unterschätzte, aber wesentliche Rolle.

Angesichts der Zunahme hybrider Bedrohungen wird es immer wichtiger, physische und logische Cybersicherheitsmaßnahmen bereits in der Entwurfsphase von Architekturen zu integrieren. Konnektoren und Schnittstellen werden zu wichtigen Kontrollpunkten, um unbefugten Zugriff und das Abfangen von Informationen zu verhindern.

Durch die Wahl von Lösungen, die Emissionen begrenzen, den Zugang sichern und die Systemintegrität garantieren, können Integratoren den Schutz von Verteidigungsanlagen und Infrastrukturen effektiv verstärken.

👉 Kontaktieren Sie unsere Experten um unsere Konnektivitätslösungen zu entdecken, die auf Tempest und Cybersicherheitsarchitekturen zugeschnitten sind.

Unser zugehöriger Artikel

Ähnliche Artikel